Verbesserte Betriebsführung: Logmanagement kann nicht nur zur Sicherheit beitragen, sondern auch zur Optimierung Ihrer IT-Infrastruktur. Durch die Analyse von Protokollen können Sie Engpässe identifizieren, Ressourcen effizienter zuweisen und die Gesamtleistung verbessern.

Herausforderung: Kostenintensive Aufbewahrung

Die meisten Unternehmen archivieren nicht alle Protokolle, sondern beschränken sich auf die "essenziellen" Daten. Diese umfassen in der Regel Server-Protokolle, Remote-Protokolle, Protokolle von Multi-User-Systemen, Sicherheitsprotokolle und Protokolle von Webanwendungen. Diese in SIEM gesammelten Protokolle werden wiederum für Echtzeit-Analysen verwendet.

Die Entscheidung der Unternehmen, sich bei der Archivierung auf die wesentlichen Protokolle zu begrenzen, hat einen klaren Grund: Moderne IT-Infrastrukturen erzeugen riesige Mengen an Protokolldaten und die Kosten für die Wartung einer SIEM-Lösung basieren in der Regel auf der Menge der Protokolle pro Tag oder dem verbrauchten Speicherplatz.

Erhöhung der Sicherheit muss kein Vermögen kosten: indevis Logmanagement powered by Google Chronicle

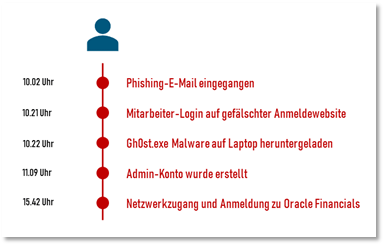

indevis Logmanagement ermöglicht das präzise Erfassen, sichere Speichern und zentrale Verwalten von Daten und Protokollen aus vielfältigen Systemen. Doch das ist noch nicht alles: Das wirkliche Highlight liegt in der langfristigen Speicherung von Logdaten über ganze 12 Monate hinweg. Diese einzigartige Funktion erlaubt es Unternehmen, nicht nur die Anforderungen der Compliance-Richtlinien wie GDPR oder HIPAA zu erfüllen, sondern auch bei Sicherheitsvorfällen auf historische Daten zuzugreifen, die eine tiefgehende Untersuchung ermöglichen.

Darüber hinaus hat indevis Logmanagement weitere Vorteile: Die Plattform bietet eine herausragende Suchfunktion, die es erlaubt, mehrere Abfragen gleichzeitig durchzuführen und Daten mühelos zu filtern und zu kategorisieren. Durch diesen Ansatz wird das Auffinden relevanter Informationen erleichtert und das Potenzial für Erkenntnisse aus den gesammelten Daten maximiert.

Im nächsten Schritt können maßgeschneiderte Korrelationsregeln definiert werden. Diese können individuell an die spezifischen Bedrohungen und Anforderungen jeder Umgebung angepasst werden und lösen automatisierte Aktionen aus. Ein effizientes Frühwarnsystem wird so zur Realität.

Abgerundet wird der Leistungsumfang abschließend durch umfangreiche Dashboard- und Berichtsfunktionen. Die gesammelten Protokollinformationen werden in ansprechenden Visualisierungen präsentiert, die Einblicke in die Systemgesundheit und potenzielle Bedrohungen bieten.

Fazit: Logmanagement ist weit mehr als nur eine technische Aufgabe

Logmanagement ist eine unverzichtbare Sicherheitsmaßnahme, die Unternehmen vor Cyberbedrohungen schützt, die Einhaltung von Vorschriften sicherstellt und die Effizienz ihrer IT-Infrastruktur verbessert. Trotz der Herausforderungen, die mit dem Logmanagement verbunden sind, sollten Unternehmen diese nicht vernachlässigen. Die Investition in Logmanagement-Tools und -Prozesse ist eine Investition in die Sicherheit und Stabilität Ihres Unternehmens.

.png?width=550&height=100&name=Logo%20indevis%20x%20Data-Sec%20white%20%20(2).png)