Cyberangriffe werden immer ausgefeilter – und die Reaktionszeit im Ernstfall schrumpft auf Sekunden. Damit wächst der Druck auf Unternehmen, ihre IT-Sicherheit zu stärken. Lösungen zur Angriffserkennung haben sich dabei als wirkungsvolle Werkzeuge...

Sicherheit in einer

vernetzten Welt

Precise

Detection

Zuverlässiges Auffinden von Cyberbedrohungen. Merken – bevor Sie es merken.

ServicesQuick

Response

Wenn es trotzdem passiert, muss es schnell gehen. Wir managen den Incident.

Mehr erfahrenSie sind IT-Entscheider,

IT-Infrastrukturleiter,

IT-Projektleiter oder Admin?

Distillery cornhole post-ironic shaman godard normcore tumblr put a bird on it. Austin bitters vice pitchfork, jean shorts craft beer kickstarter sriracha tilde pop-up fanny pack. Kale chips cold-pressed put a bird on it mumblecore kogi brooklyn farm-to-table blue bottle yuccie authentic kombucha migas. Literally tilde tacos paleo.

![]()

indevis IT-Secuity

Beratung

Sie wissen noch nicht was für Sie in Frage kommt? Unser IT-Sicherheits-Consulting hilft Ihnen weiter.

Sie erreichen uns auch per

Telefon: +49 (89) 45 24 24-100

oder über unser Kontaktformular

Wie können wir Sie unterstützen?

Protection

Cyberangriffe sind keine hypothetische Gefahr, sondern allgegenwärtig. Von Ransomware bis zu gezielten Angriffen auf Unternehmensdaten – die Bedrohungslandschaft ist vielfältig und anspruchsvoll, die möglichen Schäden, von Geschäftsunterbrechungen bis Reputationseinbußen, sind enorm. Genau hier setzen wir mit unseren maßgeschneiderte IT-Sicherheitslösungen an, um Ihr Unternehmen gegen diese Gefahren zu wappnen.

Detection

Um Schäden durch Cyberangriffe zu vermeiden, müssen Unternehmen Bedrohungen schnell ermitteln und bekämpfen. Abwehr allein, also Protection, reicht heute nicht mehr aus. Nur das Zusammenwirken moderner Security-Tools als Unterstützung für ein SOC (Security Operations Center) ermöglicht es, Angriffe und deren Vektoren in Echtzeit aufzudecken und zu stoppen – idealerweise als Managed Service.

Response

Im ständigen Kampf gegen Cyberbedrohungen ist eine effektive Incident Response von entscheidender Bedeutung. Sie minimiert die Auswirkungen und Kosten von Sicherheitsvorfällen durch schnelle Erkennung und Behebung und beschleunigt auch die Wiederherstellung der Geschäftstätigkeit. Incident Response ist eine strategische Investition in die Sicherheit und Zukunftsfähigkeit Ihres Unternehmens.

Diese Firmen vertrauen unserer Kompetenz

Das sagen unsere Kunden ...

Wir waren erleichtert, dass die indevis-Experten uns unmittelbar helfen und wir in enger Zusammenarbeit Teilsysteme schnell wieder in Betrieb nehmen konnten. Ob am Wochenende oder bis spät in die Nacht, die Security-Profis arbeiteten durchgehend.

Nochmals herzlichen Dank für die superschnelle Bereitstellung der Miet-Lizenzen! Damit haben Sie in der akuten Situation einen wichtigen Beitrag zur Aufrechterhaltung des Betriebs und damit auch für die Sicherstellung der Gesundheitsversorgung der bayerischen Bürger geleistet.

Wir wollten uns in diesen turbulenten Zeiten mit einem großen DANKESCHÖN melden! Danke für die klasse Hilfe. Es gibt einem ein super Gefühl und es macht wirklich Spaß, mit solch professionellen Leuten zusammenzuarbeiten. Nochmals DANKE an alle Beteiligten (auch an die Support-Leute) und bleiben Sie gesund!

Vielen Dank für Ihre schnelle Reaktion. Die Lösung funktioniert einwandfrei und auch ihr Kundenservice hat mich bisher sehr begeistert.

Mit einem solchen Partner zusammenzuarbeiten macht wirklich riesigen Spaß, ich freue mich schon auf weitere Projekte, bitte machen Sie so weiter!

Vielen Dank für Ihre tatkräftige Unterstützung. Wenn das System so weiterläuft, bin ich damit sehr zufrieden. Herzlichen Dank vor allem an Ihr engagiertes Team!

Vielen Dank für die rasche Hilfe und die ausgezeichnete und kompetente Beratung durch Sie und Ihre Kollegen. Das ist genau jener Service, der für uns essenziell ist!

Ein herzlichen Dankeschön für die tolle Unterstützung, die unglaublich professionelle Zusammenarbeit und die Flexibilität die Ihr alle zusammen an den Tag gelegt habt. Die Zusammenarbeit mit Ihnen ist weit mehr als eine reine Kunden-/Dienstleister-Verbindung: das Wort „Partnering“ passt perfekt.

Kurze Reaktionszeiten, kompetenter Support und vertrauenswürdige Ansprechpartner. Wir fühlen uns von indevis rundum bestens betreut.

Wir haben mehrere Managed Security Services von indevis im Einsatz. Nicht nur die Qualität ist hervorragend. Besonders gefällt uns die Flexibilität, mit der die Mitarbeiter auf unsere Ansprüche reagieren.

Ohne Sie wären wir zweifellos in unserem Projekt nicht auf dem jetzigen Stand. Ihre professionelle Arbeitsweise Ihr Einsatz waren Entscheidend für den Erfolg.

Die sehr guten Preise von Ihnen sowie den persönlichen Einsatz fand ich herausragend. Ich werde daher die indevis bei den nächsten Projekten auf die favorisierte Lieferantenliste setzen.

Kontakt

Jetzt unverbindliche Beratung anfordern

Chief Sales Officer

News & Insights

Bitte treffen Sie eine Auswahl

- Alle

- Anti-Phishing

- Application Firewall

- Application Security

- Ausbildung

- Automated Security Validation

- Authentication

- Authentifizierung

- Awareness

- CATO Networks

- Chronicle

- Cloud

- Cloud Security

- Compliance

- Consulting

- Cortex

- Cyber Security

- Datacenter

- Datenschutz

- Detection

- Dienstleister

- E-Mail Encryption

- E-Mail Security

- E-Mail Sicherheit

- E-Mail Signierung

- E-Mail Signing

- E-Mail Verschlüsselung

- Endpoint Security

- Event

- Extreme Networks

- Firewall

- Fortinet

- Google Cloud

- Hersteller

- Hornetsecurity

- IAM

- Identitätsmanagement

- Identity and Access Management

- Identity Management

- Incident Response

- indevis

- ISO Zertifizierung

- Karriere

- KI

- KRITIS

- Logmanagement

- Malware Protection

- Managed Detection and Response

- Managed Security Service

- Messe

- Microsoft

- MS Azure

- NAC

- NIS2

- Network

- Network Access Control

- Netzwerk

- Okta

- OT/IoT

- Palo Alto Networks

- Partner

- Pentera

- Pentesting

- Playbook

- Prisma

- Protection

- Remote Access

- Response

- Routing

- RSA

- SASE

- Security Analytics

- Security Awareness

- Security Operations

- Security Monitoring

- Service Delivery

- SD-WAN

- SIEM

- Sponsoring

- SOAR

- SOC

- Sophos

- Support

- Switching

- Two Factor Authentication

- Virtual Firewall

- VPN

- WAN Optimization

- WAF

- WLAN

- WAN-Optimierung

- Wi-Fi

- Zero Trust

- ZTNA

- Zwei-Faktor-Authentifizierung

- Continuous Threat Exposure Management

- External Exposure Managment

- Attack Surface Management

- Roadmap to Security

OT-Resilience Check: Ganzheitliche Sicherheit durch klare OT-Transparenz

- Datenblatt

.png)

Webinar-Aufzeichnung: Mehr als Sichtbarkeit – wie moderne OT-/IoT-Security zur echten Risikosteuerung wird

- Webinar-Aufzeichnung

.png)

Webinar-Aufzeichnung: Businessrisiko OT & IoT – wie Security zum strategischen Gamechanger wird

- Webinar-Aufzeichnung

Webinar-Aufzeichnung: Sicher verreisen: Studiosus Reisen schützt Kundendaten mit indevis SOC as a Service & Google SecOps

- Webinar-Aufzeichnung

Das Cybersecurity-Playbook für Unternehmen aus der Energiewirtschaft

- Whitepaper

Das Cybersecurity-Playbook für Bildungseinrichtungen

- Whitepaper

Das Cybersecurity-Playbook für Unternehmen aus der Industrie & Fertigung

- Whitepaper

Das Cybersecurity-Playbook für das Gesundheitswesen

- Whitepaper

Das Cybersecurity-Playbook für Private-Equity-finanzierte Unternehmen

- Whitepaper

Die richtige Wahl treffen: MDR oder SOC as a Service – was braucht Ihr Unternehmen wirklich?

- Blog

indevis & Hornetsecurity Webinar-Aufzeichnung

- Webinar-Aufzeichnung

Gamechanger SASE: Diese 5 Insider-Fakten sollten Sie kennen

- Blog

indevis Partnerschaft mit IONIX: Continuous Threat Exposure Management (CTEM) jetzt neu im Portfolio

- News

Neue Partnerschaft: indevis erweitert das Portfolio mit Asimily IoT-/OT-/IoMT-Security

- News

Webinar-Aufzeichnung: indevis & Cato Networks

- Webinar-Aufzeichnung

indevis schneidet bei Attack Surface Test von IONIX mit Bestnoten ab

- News

Neu im indevis Portfolio: OT-Sicherheit mit TXOne Networks

- News

Anmeldung mit Passkeys – Next-Level IT Security mit FIDO2-Standard

- Blog

IoT-/OT-Sicherheit mit SASE: Gemeinsamkeit macht stark

- Blog

%20plain.png)

Virtuelles Frühstück: Sichere und einfache Anmeldung mit Passkeys – Next-Level Security mit FIDO2-Standard

- Webinar-Aufzeichnung

NIS2 und Cybersicherheit im Mittelstand: Warum Unternehmen jetzt handeln müssen

- Blog

indevis und Data-Sec schließen sich zusammen – für eine neue Liga deutschsprachiger Cybersicherheit im Mittelstand

- News

Das Pflichtenheft für einen guten SOC-Service

- Blog

Cybersecurity-Versicherungen – auf Sand gebaute Sicherheit

- Blog

NIS-2 & die Geschäftsführerhaftung: Warum Cybersecurity jetzt Chefsache sein muss

- Blog

Verbesserte Konnektivität: Die Leistungsfähigkeit von Cloud-Managed Wi-Fi 7

- Blog

Der Fahrplan für IT Security: Wie SASE Ordnung in die digitale Komplexität bringt

- Blog

Die Tücken von KI: Datenlecks durch Microsoft Copilot verhindern

- Blog

Der Nutzen und ROI einer Investition in Sicherheitsvalidierung

- Blog

Die Werkzeuge der Hacker: Wie kommerzielle Malware-Frameworks Unternehmen bedrohen

- Blog

Angriffswelle auf die Industrie: Warum OT- und IoT-Sicherheit jetzt Priorität haben muss

- Blog

Von XSOAR zu Google SOAR: Ein strategischer Wechsel mit Weitblick

- Blog

Webinar-Aufzeichnung Cyber-Sicherheit im Fokus: Nutzen Sie die NIS2-Verschiebung für Ihre IT-Strategie

- Webinar-Aufzeichnung

Andechser Molkerei Scheitz führt Cortex XDR mit indevis ein

- Blog

indevis stellt vor: José Garcia Vazquez, Director Technology Services bei indevis

- Blog

Use Cases vs. Playbooks im SOC: Der Schlüssel zu einer effektiven Cybersicherheit

- Blog

indevis Case Study: Andechser Molkerei Scheitz führt Cortex XDR mit indevis ein

- Case Study

NIS2-Umsetzung gescheitert: 10 von 10 Cyberkriminellen würden die deutsche Politik weiterempfehlen

- Blog

Whitepaper: RSA Top Trends Identity Security 2025

- Whitepaper

Über Kollateralschäden Einfluss nehmen – wie Cyberangriffe auf die Bundestagswahl und Unternehmen zusammenhängen

- Blog

IT-Admins am Limit: Warum Unternehmen umdenken müssen

- Blog

.png)

Webinar-Aufzeichnung Threat Briefing Bundestagswahl: Schutzstrategien für Organisationen

- Webinar-Aufzeichnung

Webinar-Aufzeichnung: Die Werkzeuge von Hackern: kommerzielle Malware-Frameworks

- Webinar-Aufzeichnung

SOC im Mittelstand – Managed Services auf dem Vormarsch

- Blog

SD-WAN vs. SASE: Die nächste Generation der Netzwerksicherheit

- Blog

Security Awareness Training “as a Service” – mit KI-basierter Phishing-Simulation

- Blog

Phishing 2.0: Wenn Zwei-Faktor-Authentifizierung nicht mehr ausreicht

- Blog

Automatisierte Sicherheitsvalidierung mit indevis Pentest as a Service

- Blog

Datenblatt: indevis Pentest as a Service

- Datenblatt

Cybersicherheit im Mittelstand: Die Trends in der IT-Security 2025

- Blog

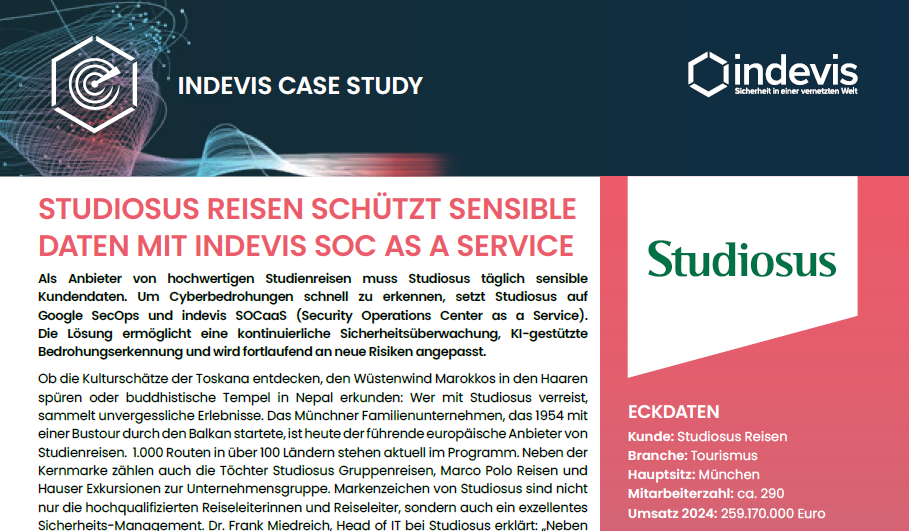

Case Study: Reiseveranstalter Studiosus vertraut auf indevis indevis SOCaaS und Google SecOps

- Case Study

Platformization: Die nächste Evolutionsstufe in der Cybersicherheit

- Blog

Studiosus Reisen schützt sensible Daten mit indevis SOC as a Service

- Blog

CATO & indevis Webinar-Aufzeichnung: SASE - Hype oder (R)evolution?

- Webinar-Aufzeichnung

.png)

Neue Partnerschaft: indevis und Hornetsecurity

- News

indevis Spenden statt Geschenke

- Blog

Netzwerksicherheit neu definiert: Die 6 Komponenten von SASE

- Blog

indevis stellt vor: Jan Seitz, CFO bei indevis

- Blog

„Manuelles“ oder „Automatisiertes“ Pentesting? Am besten als Managed Service!

- Blog

Webinar-Aufzeichnung: Erhöhte IT-Sicherheit mit automatisierten Pentests und Security Validation

- Webinar-Aufzeichnung

Webinar-Aufzeichnung: Erfolgreiches Phishing trotz Zwei-Faktor-Authentifizierung - was jetzt noch hilft

- Webinar-Aufzeichnung

NIS-2, KRITIS, DORA, TIBER und TISAX: Cyber-Resilienz steigern und Compliance Anforderungen erfüllen

- Blog

Webinar-Aufzeichnung: Vorstellung Sophos MDR

- Webinar-Aufzeichnung

IT-Sicherheit mit SOC as a Service: Moderne Sicherheitslösungen speziell für den Mittelstand

- Blog

Cloud-native SASE: Die Zukunft der Netzwerk- und Sicherheitsarchitektur für Unternehmen

- Blog

Reaktionszeiten im Incident-Fall verkürzen

- Blog

Neu im indevis Portfolio: SASE von Cato Networks

- News

Höchste Eisenbahn für NIS-2: Diese Maßnahmen sollten Unternehmen jetzt umsetzen

- Blog

Schwachstellen aufdecken: Warum Penetration Testing, Red Team Assessment und Automated Security Validation heute unverzichtbar sind

- Blog

Wenn Hacker mit KI angreifen – wie können sich Firmen schützen?

- Blog

25 Jahre Cybersicherheit: indevis insights Hausmesse und Jubiläumsfeier

- Blog

NIS-2: Die neue Geschäftsführerhaftung und ihre Tücken

- Blog

ISG Provider Lens™ Cybersecurity Report 2024: indevis baut SOC- und MDR-Sparte erfolgreich aus

- News

indevis stärkt Partnerschaft mit Google Cloud: Erweiterung des Portfolios durch Mandiant-Services

- News

Partnerschaft mit Pentera: Automatisierte Pentesting-Lösung für erhöhte Cybersicherheit

- News

Ein neues Kapitel: Gründer Wolfgang Kurz verabschiedet sich

- Blog

Datenblatt: ISB as a Service

- Datenblatt

Rund um die Uhr Sicherheit: Einblick in den Alltag eines Security Operations Center

- Blog

indevis stellt vor: Roman Golling, Auszubildender Fachinformatik für Systemintegration

- Blog

Supply Chain im Fokus: Auswirkungen von NIS-2 auf Lieferketten und Cybersicherheit

- Blog

indevis erweitert Portfolio mit dem Sophos Managed Detection and Response-Service

- News

3 Tipps für die Absicherung von Microsoft-Umgebungen

- Blog

Webinar-Aufzeichnung KI-Sicherheit - ungeahnte neue Angriffswege

- Webinar-Aufzeichnung

Wie Google Chronicle die Cybersicherheitslandschaft verändert

- Blog

Microsoft Security im Fokus: Ein umfassendes Sicherheitskonzept?

- Blog

Datenblatt: NIS-2 Consulting

- Datenblatt

Quo vadis indevis? Get to know: Frank Pütz, neuer CEO bei indevis

- Blog

Microsoft Office Security: Wie Sie Microsoft 365 sicher nutzen

- Blog

NIS-2-Fahrplan: Wie Unternehmen die Richtlinie erfüllen und mehr Cybersicherheit erzielen

- Blog

3 Tipps für einen sicheren Umgang mit SaaS-Angeboten

- Blog

Webinar-Aufzeichnung Zero Trust Network Access: Traue nichts und niemandem

- Webinar-Aufzeichnung

Sicherheit und Effizienz für Standortvernetzung und Cloud-Nutzung mit Secure SD-WAN

- Blog

Wechsel in der Geschäftsführung: Frank Pütz übernimmt CEO-Position von Wolfgang Kurz

- News

Webinar-Aufzeichnung: So erfüllen Unternehmen die NIS-2-Richtlinie und erzielen mehr Cybersicherheit

- Webinar-Aufzeichnung

Nahtlose Sicherheit: Die Einbindung von Microsoft-Applikationen in den indevis MDR Service

- Blog

Zeitenwende in der IT-Security: Angriffe auf SaaS Applikationen

- Blog

Kostenloser Security Lifecycle Review (SLR): Wissen Sie, was sich wirklich in Ihrem Netzwerk befindet?

- Service

indevis und NSIDE Webinar-Aufzeichnung Live-Hacking Open Source Intelligence

- Webinar-Aufzeichnung

Whitepaper: RSA Top Trends in Identity for 2024

- Whitepaper

Eine neue Dimension von Cyberangriffen: Deutschland im Fadenkreuz politisch motivierter Hacker

- Blog

Neue indevis Website mit modernem Design und drei Bereichen Protection – Detection – Response

- News

indevis stellt vor: Interview mit Petra Reitberger, Order Managerin

- Blog

IT Security Trends 2024: Politische Motivation, KI und SASE im Fokus

- Blog

Video: indevis Network Management

- Video

indevis Weihnachtsspende: Stiftung Ambulantes Kinderhospiz München

- Blog

SASE: Ein Leitfaden zur erfolgreichen Implementierung

- Blog

Erfolgreicher Event-Auftakt: indevis insights – The Next Level of Cyber Security

- Blog

Webinar-Aufzeichnung: Prisma SASE Eine Lösung für umfassende Sicherheit im Netzwerk & in der Cloud

- Webinar-Aufzeichnung

Warum Unternehmen auf Security Monitoring setzen sollten

- Blog

NIS2: Die wichtigsten Fragen & Antworten zu den neuen Cybersicherheitsanforderungen

- Blog

Palo Alto Security Analyse: Halten Sie Ihre Investition in die Next-Generation Firewall in Topform!

- Service

Cloud Legacy-Podcast: Eine unschlagbare Allianz – SIEM, SOC und SOAR im Kampf gegen Cyberangriffe

- Blog

Erfolgreiche Messe: indevis auf der it-sa 2023

- News

Erfolgsfaktor Fortinet Secure SD-WAN: iwis optimiert Standortvernetzung

- Blog

Case Study: indevis bindet Zweigstellen von iwis mit Fortinet Secure SD-WAN an

- Case Study

indevis & Google Cloud Event: Beyond Protection – The Google Way

- News

Sicherheitsmaßnahme Logmanagement – wie Sie den Nutzen Ihrer Logdaten maximieren können

- Blog

Mit SASE Kosten sparen? Warum sich eine Analyse für jedes Unternehmen lohnt

- Blog

Konvergenz von IT & OT: Eine gemeinsame Sprache für mehr Sicherheit bei der vernetzten Produktion

- Blog

Fortinet Security Analyse: Halten Sie Ihre Investition in die Fortinet-Firewall in Topform!

- Service

Finding a Job in Germany vs. USA – unser HR-Specialist Tom Pusch zu Gast im Podcast „Understanding Train Station“

- Blog

Cloud Legacy-Podcast: Datenzugriff durch Geheimdienste?

- Blog

5 Tipps für die Auswahl und Einführung von Managed Detection and Response

- Blog

Wer denkt an die Security von KI-Systemen?

- Blog

Jede Reise beginnt mit dem ersten Schritt: indevis ist umgezogen!

- Blog

indevis ist umgezogen

- News

indevis sponsort die Damen und Herren Triathlon-Teams des TV Planegg-Krailing

- Blog

Kino-Event mit indevis und Google Chronicle

- News

Managed Detection and Response: Von diesen 5 Mythen sollten Sie sich nicht beirren lassen

- Blog

Webinar-Aufzeichnung: Die Macht der Identitäten - so gelingt Identity and Access Management

- Webinar-Aufzeichnung

MFA-Müdigkeit bekämpfen und Push Bombing-Angriffe verhindern

- Blog

Was Unternehmen zur neuen EU-Direktive NIS2 wissen müssen

- Blog

Ohne IAM (Identity and Access Management) geht es nicht mehr

- Blog

Podcast: Blaupause für den Berufseinstieg als IT-Security Specialist SOC

- Blog

8 Fragen und Antworten zum Thema Secure SD-WAN

- Blog

Cloud-Evolution erfordert neues Sicherheitskonzept: SASE

- Blog

Webinar-Aufzeichnung: Im Fokus: SASE - die Zukunft von Remote Access

- Webinar-Aufzeichnung

Benutzer-Authentifizierung für die alte und neue Welt

- Blog

Interview mit Wolfram Dorfner, Head of Marketing bei indevis

- Blog

Webinar-Aufzeichnung: Blick unter die Motorhaube: Google Chronicle als Motor für indevis MDR

- Webinar-Aufzeichnung

Datenblatt: indevis SOC as a Service

- Datenblatt

Google Chronicle – der SOC-Katalysator auch für indevis MDR

- Blog

Webinar-Aufzeichnung: Secure SD-WAN Sicherheit, SD-WAN, Ethernet und Wireless, konsolidiert in einer Plattform

- Webinar-Aufzeichnung

Google Chronicle: Hersteller-agnostischer Katalysator für SOC-/Security Projekte

- Blog

Mit neuen Wi-Fi 6E Access Points in Richtung Zukunft beschleunigen

- Blog

Wenn KI Schadcode schreibt: Was bedeutet ChatGPT für die IT-Security?

- Blog

Das SIEM Kosten-Dilemma bestehender SOC- und Security-Architekturen lösen

- Blog

Webinar-Aufzeichnung: Multi-Faktor-Authentifizierung für Cloud, on-prem und hybrid: Wie verbinden Sie die on-prem Welt mit der Cloud?

- Webinar-Aufzeichnung

indevis unterstützt Klinikum Lippe nach schwerem Cyberangriff

- News

Angriffe auf KRITIS nehmen zu

- Blog

Webinar-Aufzeichnung: Wie funktioniert Managed Detection and Response mit Google Chronicle?

- Webinar-Aufzeichnung

Google Chronicle: Next-Level-Security jetzt auch für Mittelständler

- Blog

IT-Security Trends 2023

- Blog

Podcast „Cloud Computing Report“: Hyperscaler & Cloud Security

- Blog

Google Chronicle & indevis MDR: ein starkes Team

- Blog

Neu im indevis Portfolio: Google Chronicle Cloud-native SIEM und Security Operations Suite

- Blog

Datenblatt: indevis Secure SD-WAN

- Datenblatt

Neu im indevis Portfolio: Google Chronicle

- News

Cloud Traffic absichern: in drei Schritten zu SASE

- Blog

Webinar-Aufzeichnung: Secure SD-WAN: So werden Unternehmen der Multi-Cloud Welt gerecht

- Webinar-Aufzeichnung

Endpoint Protection – am besten als Teil von MDR

- Blog

Webinar-Aufzeichnung: Abwehr allein reicht nicht mehr aus - ergänzen Sie Ihre Protection mit MDR

- Webinar-Aufzeichnung

Nur elf Tage bis zur Verschlüsselung

- Blog

Security Monitoring: ein erster Schritt in die richtige Richtung

- Blog

Managed Detection and Response (MDR): Funktionsweise und Mehrwert

- Blog

Secure SD-WAN: sichere Zweigstellen-Vernetzung und optimale Cloud-Nutzung

- Blog

indevis MSS Partnerprogramm

- News

Secure Access Service Edge (SASE) – Sicherheit und Schnelligkeit für Cloud-Netzwerke

- Blog

Eindämmen statt Ausbreiten: Netzwerk-Segmentierung und -Zugriffskontrolle mit Palo Alto Networks und Extreme Networks

- Blog

Cloudio Video Switching: So funktioniert moderne IT-Netzwerkinfrastruktur

- Blog

Security-Sensorik: Wie Mittelständler von Managed Detection and Response profitieren

- Blog

Video: Cloudio stellt Ihnen indevis Secure SD-WAN vor

- Blog

Vorsicht vor der netten E-Mail: 8 Tipps gegen BEC (Business E-Mail Compromise)

- Blog

Zeit zu handeln: Cyberwar als mögliche Folge des Ukraine-Kriegs

- Blog

Security Automation ist die Zukunft – aber zum heutigen Zeitpunkt noch mit Vorsicht zu genießen

- Blog

indevis präsentiert: Managed Detection and Response

- News

indevis goes Cloud

- Blog

Video – Kurz erklärt: Kyoto-Rad

- Blog

Warum Abwehr allein nicht mehr ausreicht: Die Evolution von Protection zu Detection heißt MDR

- Blog

Video: indevis Secure SD-WAN

- Video

Video: indevis Switching

- Video

Managed Detection and Response Video: Cloudio erklärt Ihnen MDR

- Blog

Video: indevis Managed Detection and Response

- Video

5 Gründe, warum Sie auf Managed Detection and Response setzen sollten

- Blog

Video – Kurz erklärt: SOAR

- Blog

Video – Kurz erklärt: Zero Trust

- Blog

Bei der Cloud-first-Strategie die Cloud-native Security mitdenken

- Blog

Datenblatt: indevis MSS Partnerschaft

- Datenblatt

Video – Kurz erklärt: Air Gap

- Blog

MDR: Playbooks für SOAR – ein digitaler Game Plan gegen Hacker

- Blog

Video – Kurz erklärt: CASB

- Blog

Datenblatt: indevis Network Management - powered by ExtremeCloud

- Datenblatt

indevis HyperFlex: Höchste Flexibilität dank Firewall und SD-WAN auf einem Device

- Blog

Podcast: Die Zukunft von SIEM und SOC heißt MDR

- Blog

Retrospektive: Was wir aus Log4j lernen können

- Blog

Zweigstellen anbinden mit SD-WAN und Starlink

- Blog

Security kommt bei Cloud-Projekten oft noch zu kurz

- Blog

Managed Detection and Response – das sind die Voraussetzungen

- Blog

SOAR – auch als Service eine gute Wahl

- Blog

IT und OT: Zwei Seiten einer Medaille

- Blog

Warum sich die IT-Branche und das Internet von „schnell und schlampig“ verabschieden müssen

- Blog

Managed Detection and Response – automatisch auf der sicheren Seite

- Blog

Okta Identitäts- und Zugriffs-Management neu bei indevis

- News

Baris Akkus über seinen Werdegang bei indevis

- Blog

Weihnachtsspende an den EinDollarBrille e.V.

- Blog

Managed Detection and Response – Hackern automatisiert ein Schnippchen schlagen

- Blog

indevis Handlungsempfehlungen zur Major Security log4j (Log4Shell) Schwachstelle

- Blog

SIEM, SOC & SOAR: Supermodern und superkomplex – am besten als ressourcenschonende Dienstleistung

- Blog

Anforderungen an Managed Security Services Provider steigen

- Blog

Sicherheit in einer geimpften Welt

- News

Starke Kombi: Starlink und indevis SD-WAN

- Blog

Solution Brief: Wie ein Klimatechnik-Unternehmen auf SD-WAN umstellt

- Blog

Mit Security Monitoring dem Angreifer einen Schritt voraus

- Blog

Video – Kurz erklärt: SOC

- Blog

Datenschutzverletzung - eines der Top Risiken für Unternehmen

- Blog

Der Medizinsektor - ein lukratives Geschäft für Hacker

- Blog

Video - Kurz erklärt: MDR

- Blog

![IT-Compliance bei indevis [Kurz-Video] IT-Compliance bei indevis [Kurz-Video]](https://www.indevis.de/hubfs/Imported_Blog_Media/IT%20Compliance_Kurz-video.jpg)

IT-Compliance bei indevis [Kurz-Video]

- Blog

Bestens beraten: Mit IT-Security Consulting von indevis zur ganzheitlichen Sicherheitsstrategie

- Blog

HQ Equita beteiligt sich an indevis

- News

Fachkräftemangel – ein Managed Services-Partner kann helfen

- Blog

SD-WAN: Warum sich die neue Technologie lohnt

- Blog

Arbeiten im Service Design: „indevis bedeutet für mich mittlerweile Familie“

- Blog

Trend zu Containern: Security wird noch vernachlässigt

- Blog

Das indevis Logo

- Blog

Wo, wann, wohin? Besucherströme analysieren mit WLAN-Tracking

- Blog

5 Mythen bzgl. Managed Security Services

- Whitepaper

5 Tipps, wie Sie IT-Security Prozesse am besten auslagern

- Whitepaper

6 einfache Schritte zu Ihrem Managed Security Service

- Whitepaper

Schritt für Schritt zu einem ISMS

- Blog

![Die indevis Mission [Kurz-Video] Die indevis Mission [Kurz-Video]](https://www.indevis.de/hubfs/Imported_Blog_Media/Mission_Kurz-Video.jpg)

Die indevis Mission [Kurz-Video]

- Blog

Der Mensch als Einfallstor für Malware – So steigern Sie die User Awareness

- Blog

Die besten Managed Security Services für den Start – Nummer 3: Remote Access

- Blog

indevis impft

- News

IT-Sicherheit im Home-Office – wie Corona sie beeinflusst

- Blog

Mario Schäfer stellt die Abteilung vor: Service Design

- Blog

Die besten Managed Security Services für den Start – Nummer 2: Managed Firewall

- Blog

Cyberkriminalität in Zeiten von COVID-19: Das hat sich verändert

- News

Case Study: indevis Firewall für Medizintechnik

- Case Study

Information Security Management System – ein Held in der Informationssicherheit

- Blog

![Die neuen indevis Rechenzentren [Kurz-Video] Die neuen indevis Rechenzentren [Kurz-Video]](https://www.indevis.de/hubfs/Imported_Blog_Media/Rechenzentren_Kurz-video_0.jpg)

Die neuen indevis Rechenzentren [Kurz-Video]

- Blog

Tausende Mitarbeiter sofort ins Homeoffice – so geht’s

- Blog

Fortinet bietet mit neuem Flex-VM Programm neue Lizenzierungsoptionen

- Blog

Neues indevis Datacenter

- News

Wolfgang Kurz im Video-Interview: WLAN und Switching der Zukunft mit indevis Network Management - powered by ExtremeCloud

- Blog

Wolfgang Kurz über Palo Alto Networks Prisma Cloud

- Blog

Datenblatt: indevis Authentication

- Datenblatt

Datenblatt: indevis Service Delivery Management

- Datenblatt

Datenblatt: indevis Firewall

- Datenblatt

Datenblatt: IT-Compliance Consulting

- Datenblatt

Datenblatt: Palo Alto Security Analyse

- Datenblatt

Datenblatt: Fortinet Security Analyse

- Datenblatt

Datenblatt: indevis Managed Firewall

- Datenblatt

Datenblatt: indevis Switching

- Datenblatt

Datenblatt: indevis Tech Support

- Datenblatt

Datenblatt: indevis WLAN

- Datenblatt

Die besten Managed Security Services für den Start – Nummer 1: E-Mail Security

- Blog

Sicherheitslücken in Exchange Server: So schützt indevis seine Kunden

- Blog

Dos and Don'ts im Home-Office

- Blog

6 einfache Schritte zu Ihrem Managed Security Service

- Blog

Es muss nicht immer die Cloud sein

- Blog

Arbeiten im Service Desk von indevis: Interview mit Türkyilmaz Duran

- Blog

WLAN und Switching der Zukunft: ExtremeCloud IQ Plattform als Managed Service

- Blog

![Managed Security Services: Deployment Optionen [Kurz-Video] Managed Security Services: Deployment Optionen [Kurz-Video]](https://www.indevis.de/hubfs/Imported_Blog_Media/KurzVideo_nisara_stock__adobe_blogkompatibel_Deployment%20Optionen.jpg)

Managed Security Services: Deployment Optionen [Kurz-Video]

- Blog

Bester MSP 2021: indevis mit Note 1,69

- News

Automatisierte Cyberangriffe erfordern automatisierte Abwehr

- Blog

Die IT Compliance Abteilung stellt sich vor

- Blog

OT – schöne neue Welt mit Sicherheitsrisiko

- Blog

Wann Sie keinen Managed Security Service Provider benötigen

- Blog

Vorsicht vor der E-Mail vom Chef: Business E-Mail Compromise (BEC)

- Blog

Cybersecurity und Wein zum Feierabend

- News

Ein Herz und eine Seele? MSP-Tools von IT-Herstellern: Interview mit indevis CEO Wolfgang Kurz

- Blog

5 Tipps zum Schutz vor ausgeklügelten Hacker-Angriffen

- Blog

Nur verschlüsselte E-Mails sind sichere E-Mails

- Blog

SolarWinds-Hack: Eine neue Angriffs-Dimension

- Blog

indevis unterstützt Kinderhaus Atemreich und SZ-Adventskalender

- News

Case Study: Managed Service indevis Firewall für die Systemgastronomie

- Case Study

Mit Vollgas in die Cloud – aber mit Sicherheitsgurt!

- Blog

5 Tipps, wie Sie IT-Security-Prozesse am besten auslagern

- Blog

Managed Security Services: Von diesen 5 Mythen sollten Sie sich nicht beirren lassen

- Blog

Corona und Co.: Worauf Unternehmen beim Remote-Zugriff achten müssen

- Blog

Die Causa Buchbinder: Eine moderne Cloud-Storage-Infrastruktur hätte viel Ärger erspart

- Blog

Kino-Event von indevis & Palo Alto Networks: Star Wars 9

- News

indevis security insights Hausmesse und 20-Jahr Feier

- News

Case Study: indevis Authentication für HR-Verwaltungssystem Personio

- Case Study

Video: indevis Managed Firewall

- Video

Video: indevis Authentication

- Video

Video: indevis E-Mail Security

- Video

Unternehmen in der Pflicht: Besonderes Schutzbedürfnis personenbezogener Daten gemäß DSGVO

- Blog

Case Study: indevis Authentication Service mit Software-Token

- Case Study

Datenschutz-Grundverordnung – Fluch oder Segen?

- Blog

indevis & Palo Alto Kino-Event: Star Wars 8

- News

indevis & Palo Alto Kino-Event: Rogue One

- News

indevis & Palo Alto Kino-Event: Star Wars 7

- News

.png?width=550&height=100&name=Logo%20indevis%20x%20Data-Sec%20white%20%20(2).png)